Взаимосвязь причин возникновения уязвимостей и классификации по размещению в системе

Классификация уязвимостей по источнику появления

Уязвимость - совокупность причин, условий и обстоятельств, наличие которых в конечном итоге может привести к нарушению безопасности (несанкционированный доступ, ознакомление, уничтожение или искажение данных).

Ошибки в системах защиты, служащие источником появления ИЗ:

1.Преднамеренные:

1.1. с наличием деструктивных функций(активные)

1.1.1. Разрушающие программные средства (РПС):

1.1.1.1. Несамовоспроизводящиеся РПС («троянские кони»)

1.1.1.2. Самовоспроизводящиеся РПС (вирусы)

1.1.2. Черные ходы, люки, скрытые возможности проникновения в систему

1.2.Без деструктивных функций (пассивные):

1.2.1. скрытые каналы утечки информации:

1.2.1.1. с использованием памяти;

1.2.1.2. с использованием времени

1.2.2. другие.

2. Непреднамеренные (случайные)

2.1. Ошибки контроля допустимых значений параметров

2.2. Ошибки определения областей (доменов)

2.3. Ошибки последовательности действий и использования нескольких имен для одного объекта (в том числе TOCTTOU)

2.4. Ошибки идентификации/аутентификации

2.5. Ошибки проверки границ объектов

2.6. Другие ошибки в логике функционирования

Классы атак на веб-приложения

1. Аутентификация:

1.1. Подбор (brute force)

1.2. недостаточная аутентификация

1.3. небезопасное восстановление паролей

2. Авторизация:

2.1. Предсказуемое значение идентификатора сессии

2.2. Недостаточная авторизация

2.3. Отсутствие таймаута сессии

2.4. Фиксация сессии

3. Атаки на клиентов

3.1. Подмена содержимого

3.2.Межсайтовое выполнение сценариев

3.3. Расщепление HTTP-запроса

Классификация уязвимостей по этапам внедрения

Этапы внедрения ошибки и возникновения уязвимостей:

1. На стадии разработки

1.1. Ошибки в требованиях и спецификациях

1.2. Ошибки в исходных текстах программ

1.3. Ошибки в исполняемом коде

2. В ходе сопровождения

3. В ходе эксплуатации

Классификация уязвимостей по размещению в веб-системе

Web-система:

1. Уязвимости в средствах защиты

2. Уязвимости в базовых функциях, классах и компонентах

3. Уязвимости в дополнительных модулях

Причины возникновения уязвимостей

Причины нарушения безопасности:

1. Предопределенные на стадии разработке требований:

1.1. Выбор модели безопасности, не соответствующий назначению или архитектуре

2. Обусловленные принципами организации системы обеспечения безопасности:

2.1. неправильное внедрение модели безопасности

2.2. отсутствие идентификации и/или аутентификации субъектов и объектов

2.3. Отсутствие механизмов локализации уязвимости в пределах компонента системы

3. Обусловленные реализацией:

3.1. Ошибки, допущенные в ходе программной реализации средств обеспечения безопасности

3.2. Наличие средств отладки и тестирования

3.3. Отсутствие проверки допустимых значений параметров

4. Ошибки администрирования

Взаимосвязь причин возникновения уязвимостей и классификации по этапам внедрения

Взаимосвязь причин возникновения уязвимостей и классификации по размещению в системе

9. Понятие, состав, протоколы TCP/IP

Transport Control Protocol/Internet Protocol предназначена для построения ВС с коммутацией пакетов.

Разработка технологии TCP/IP началась в 1973 г.

В процессе разработки этой технологии был создан новый стек протоколов, получивший название TCP/IP.

Стек протоколов TCP/IP включает в себя 4 уровня: уровень межсетевых интерфейсов, уровень межсетевого взаимодействия, транспортный и прикладной уровни.

Уровни ЭМ ВОС – Нименование уровня ЭМ ВОС – Ниаменование стека TCP/IP

7 – прикладной - Прикладной уровень: протоколы FTP, SNMP, Telnet

6 - Ур.представления – нет

5 – сеансовый – нет

4 – транспортный - Транспортный уровень: протоколы TCP, UDP

3 – сетевой - Уровень межсет.взаимод-я: протоколы IP, ICMP,BGP,EGP, ISIS,OSPF

2 – канальный - Уровень сетевых интерфейсов: протоколы X.25, Frame Relay, ATM, SDH и т.д.

1 – физический - Уровень сетевых интерфейсов: протоколы X.25, Frame Relay, ATM, SDH и т.д.

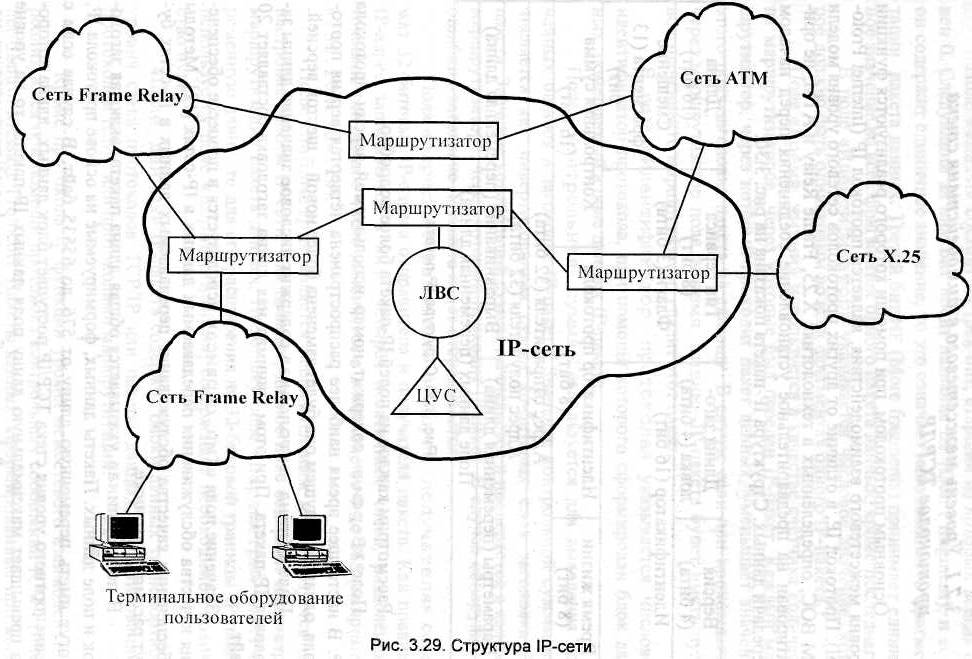

Структура IP-сети:

Технология TCP/IP используется для построения глобальных сетей связи, базирующихся на стеке протоколов TCP/IP. По-другому они называются IP-сети.

IP-сеть представляет собой совокупность маршрутизаторов, связывающих между собой различные подсети, построенные на базе технологий X.25, Frame Relay, ATM и т.д.

Компоненты IP-сети:

Маршрутизаторы – устройства, обеспечивающие передачу сообщений между 2 подсетями;

Магистральные каналы связи – линии связи и аппаратура передачи данных между подсетью и маршрутизатором, а также между маршрутизаторами.

Каналы доступа – линии связи и аппаратура передачи данных между терминальным оборудованием

Пользователей и подсетями, связанными между собой маршрутизаторами. В качестве терминального оборудования пользователей могут выступать персональные компьютеры, серверы, терминалы и др.

IP-сеть реализует первые 2 уровня стека протоколов TCP/IP:

- Уровень сетевых интерфейсов

- - уровень межсетевого взаимодействия, который обеспечивает транспортные функции передачи сообщений, содержащих информацию пользователя или информацию управления.

10. Уровни межсетевого взаимодействия стека протоколов TCP/IP

Функции уровня межсет.взаимодействия стека протоколов IP-сети:

1)формирование пакетов данных (дейтаграмм) – инф.единиц протокола IP на основе блоков данных, сформированных на транспортном уровне стека протоколов TCP/IP.

2) маршрутизация IP-пакетов на основе IP-адресов, содержащихся в заголовках этих пакетов данных.

3)формирование пакетов данных на основе протокола ICMP, Содержащих информацию об ошибках, возникших в процессе работы IP-сети, или информацию о степени доступности (готовности) маршрутизаторов IP-сети.

Сформированные пакеты данных ICMP помещаются в поле данных IP-пакетов.

4)рассылку среди маршрутизаторов IP-сети информации о сетевой топологии, необходимой для определения оптимального маршрута передачи IP-пакетов. Информация о сетевой топологии рассылается при помощи пакетов данных, сформированных на основе таких протоколов маршрутизации, как OSPF (open shortest path first), ISIS( intermediate system to intermediate system), BGP (Border gateway protocol) и EGP (exterior gateway protocol) и др. пакеты данных, сформированные при помощи протоколов маршрутизации, помещаются в поле данных IP-пакетов.

11. Уровень сетевых интерфейсов стека протоколов TCP/IP

Определяет механические, электрические и функциональные характеристики каналов доступа и магистральных каналов связи, по которым передаются IP-пакеты.

Структура IP-пакета

| Версия (4 бита) | Длина заголовка (4 бита) | Тип сервиса (8 бит) | Длина (16 бит) |

| Идентификатор (16 бит) | Флаги (3 бита) | Смещение фрагмента (13 бит) | |

| Время жизни (8 бит) | Идентификатор протокола (8 бит) | Контрольная сумма (16 бит) | |

| Адрес отправителя (32 бита) | |||

| Адрес получателя (32 бита) | |||

| Параметры (переменная длина) | Выравнивание (переменная длина) | ||

| Поле данных (примерная длина) |

Поля:

• Версия — для IPv6 значение поля должно быть равно 6.

• Класс трафика — определяет приоритет трафика (QoS, класс обслуживания).

• Метка потока — уникальное число, одинаковое для однородного потока пакетов.

• Длина полезной нагрузки — длина данных в октетах (заголовок IP-пакета не учитывается).

• Следующий заголовок — задаёт тип расширенного заголовка (англ. IPv6 extension), который идёт следующим. В последнем расширенном заголовке поле Next header задаёт тип транспортного протокола (TCP, UDP и т. д.) и определяет следующий инкапсулированный уровень.

• Число переходов — максимальное число маршрутизаторов, которые может пройти пакет. При прохождении маршрутизатора это значение уменьшается на единицу и по достижении нуля пакет отбрасывается

ICMP (Internet Control Message Protocol):

• Протокол данных ICMP, предназначены для проверки работоспособности маршрутизаторов IP-сети, а также для передачи информации об ошибках, возникших в IP-сети.

• Пакеты данных ICMP помещаются в поле данных IP-пакета.

Значения поля «Тип пакета данных» заголовка ICMP-пакета:

Блок данных LAPB входит в комплект протоколов Х.25. Формат и типы блока данных, а также функции поля у LAPB те же самые, что у SDLC и HDLC. Однако в отличие от любого из этих двух протоколов, LAPB обеспечивает только один режим передачи.